前天,哈尔滨公安局官微发布的一则悬赏通告在网络上引发热议,话题热度持续攀升,一度冲上微博热搜。

简而言之,就是哈尔滨公安局发现,美国国安局(NSA)有3名特工凯瑟琳·威尔逊(Katheryn A. Wilson)、罗伯特·思内尔(Robert J. Snelling)和斯蒂芬·约翰逊(Stephen W. Johnson)涉嫌对中国发动网络攻击,目标包括亚冬会系统、国防、金融、社会生产系统等重要设施。

哈尔滨警方现在公开通缉这三人,要求他们接受法律制裁,切实维护我国的国家网络空间安全和人民生命财产安全。

哈尔滨公安局的这则通告,也得到了外交部发言人林剑的回应。

在当日的例行记者会上,有记者向外交部发言人林剑提问,如何看待今天哈尔滨市公安局发布的这则通告?

林剑表示,“中方已通过各种方式就美网络攻击中国关键基础设施向美方表明关切。”林剑还称,“中方敦促美方在网络安全问题上采取负责任的态度,停止对中方实施网络攻击,停止对中方无端抹黑和攻击。”

哈尔滨公安局是如何知晓遭到攻击的?答案是国家计算机病毒应急处理中心调查后发现的。

国家计算机病毒应急处理中心(CVERC)就相当于一个国家级的、专门对付网络病毒和黑客攻击的“网络警察”。这个机构是2001年国务院批准成立的,直接归公安管理管,相当于中国网络安全的“特种部队”。

今年2月,在哈尔滨举行第九届亚冬会期间,外部势力试图通过网络攻击扰乱和干扰亚冬会,试图制造混乱、窃取敏感情报。监测数据显示,63.24%的攻击来自美国,其他则来自荷兰、新加坡等国家和地区。

这些攻击引发了哈尔滨市公安局的高度重视,他们邀请国家计算机病毒应急处理中心、国家计算机病毒防治技术工程实验室专家开展网络攻击溯源调查,技术团队通过发起攻击的IP地址发现是美国国家安全局的三名特工和两所美国大学(加州大学和弗吉尼亚理工大学)参与了此次网络攻击。

据公开资料显示,加州大学自2015年起被美国国家安全局和国土安全部指定为网络防御教育学术卓越中心。

而弗吉尼亚理工大学是美国六所高级军事学院之一,于2021年获得美国国家安全局的资助,用于加强其网络攻防能力。弗吉尼亚理工大学长期参与美国国家安全局资助的联邦奖学金项目,并承担了弗吉尼亚州政府网络作战训练场的建设。

这两所大学,都有着纯正的美国军政血统。

经调查发现,他们的网络攻击分为两步走:在赛前阶段,主要是潜伏偷数据:重点黑入报名系统、出入境管理系统,专门窃取运动员等参赛人员的隐私信息;在比赛期间,他们疯狂地集中攻击赛事直播系统、人员管理系统,企图让比赛系统瘫痪,制造混乱。

根据国家计算机病毒应急处理中心发布的《“2025年哈尔滨第九届亚冬会”赛事信息系统及黑龙江省内关键信息基础设施遭境外网络攻击情况监测分析报告》(以下简称报告),遭受攻击次数最多的三个系统分别为:赛事信息发布系统、抵离管理系统和收费卡系统。

网络攻击行为主要是通过探测扫描获取相关网络资产的指纹信息,并利用已知系统漏洞或 Web 系统注入漏洞实施入侵。攻击过程及攻击手法反映出攻击者对赛事信息系统的攻击意图较为明确。

为了掩盖攻击来源、保障其网络武器的安全,美国国家安全局的“定制接入行动办公室”通过其附属掩护组织从多个国家获取了IP地址,并在欧洲、亚洲和其他地区秘密租赁服务器。

攻击到底有多疯狂?《报告》数据显示,自2025年1月26日至2月14日的19天里,亚冬会赛事信息系统遭到来自境外的网络攻击270167次。

平均每天遭受1.4万次攻击,大约每6秒就遭到一次攻击。

《报告》还指出,网络攻击数量呈波动性增长态势,从2月7日亚冬会开幕至2月13日赛事接近尾声,攻击次数显著增高,其中2月8日达到攻击次数的峰值。

此外,技术团队还发现了让人细思极恐的情况——在第九届亚冬会期间,美国国家安全局还向黑龙江省境内运行微软Windows系统的多台设备传输了未知的加密字节,疑似激活了操作系统中预埋的后门。这些行动据信利用了Windows系统中故意留下的漏洞,可能实现对目标系统的远程控制或数据提取。

难道,微软也是这起事件的背后帮凶?这个问题的答案我们无从得知,但一些事实却清晰地摆在眼前。

就拿此次攻击来说,美国NSA利用的是Windows系统中已存在但未公开的漏洞(可能是微软已知但未修复的“零日漏洞”,或是微软系统设计中的隐蔽后门)。攻击者通过微软系统内置的通信协议(如RPC、SMB等)传输恶意代码,这些协议本用于正常系统更新或远程管理,但被NSA武器化。

而这些,微软完全不知情吗?

其实外界对于微软的信任,早在二十多年前就出现了裂痕。微软在Windows系统中对加密技术的控制一直存在争议。

简单来说,微软要求所有与Windows兼容的加密工具都必须支持RSA数字签名,而且只有经过微软批准的加密套件才能随系统一起发布。这种做法表面上是为了确保系统安全性,实际上却让微软能够完全控制Windows的加密功能,使其符合美国《出口管理条例》的要求。

换句话说,微软通过这种方式确保出口到其他国家的Windows版本不会使用美国政府不希望某些国家获得的高级加密技术。

更可怕的是,安全研究人员在Windows系统中发现了可疑的加密后门。

1999年,专家在分析Windows NT 4.0系统文件时意外发现,微软在加密系统中设置了两把“钥匙”:一把是正常的微软主密钥(_KEY),另一把则直接命名为“_NSAKEY”。

这个名称立即引发了轩然大波,因为NSA正是美国国家安全局的缩写。

安全专家Andrew Fernandes指出,这个备用密钥的存在意味着NSA可能随时都能绕过Windows的安全防护,访问任何用户的电脑数据。

这一发现引发了全球范围内的强烈反响。在2000年的计算机自由与隐私会议上,电子隐私信息中心的研究员公开批评此事,认为这是微软与政府合作监控用户的铁证。

更令人不安的是,后续研究还在Windows 2000中发现了第三个可疑密钥,其用途至今成谜。

这些发现让很多人相信,Windows系统可能从一开始就被植入了供美国政府使用的后门程序。

微软“头号外包”退出中国还有一个诡异的事实是,前阵子,一则“微软全面退出中国”的消息在朋友圈刷屏。

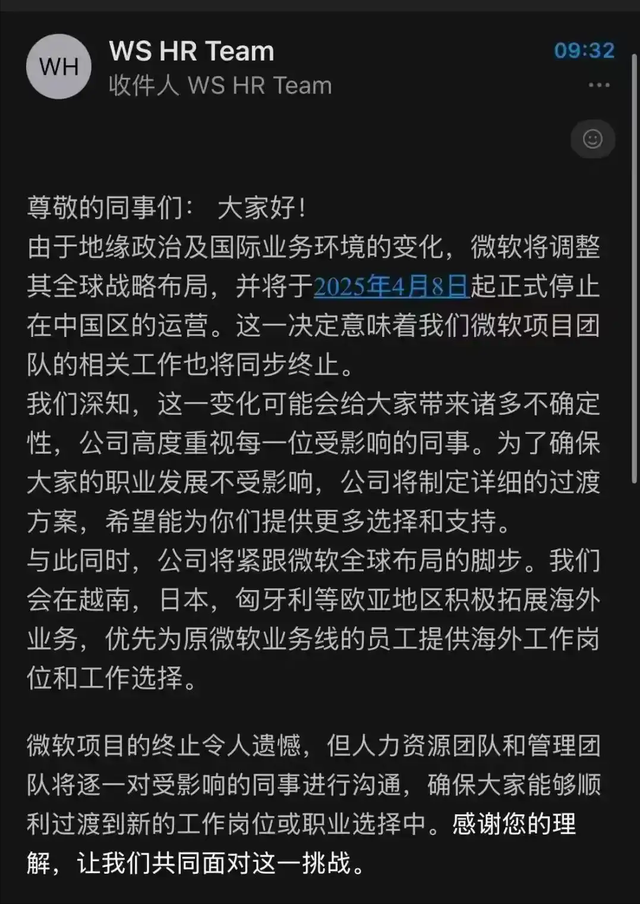

网传的截图中显示:“由于地缘政治及国际业务环境的变化,微软将调整其全球战略布局,并将于2025年4月8日起正式停止在中国区的运营。这一决定将意味着我们微软项目团队的相关工作也将同步停止。”

随着事件不断发酵,微软官方发言人不得不出来向媒体辟谣称:“有关微软将停止在中国运营的报道,信息不实。”

事实上,这也的确不是微软中国自己要退出中国市场,发出这则消息的是微软在境内的“头号外包”公司——微创软件(Wicresoft)。

公开信息显示,微创软件股份有限公司成立于2002年,总部位于上海,是微软与上海市于2002年联合创办的一家企业。

细扒一下就会发现,微软和微创Wicresoft有着千丝万缕的联系。根据企查查数据,微创Wicresoft公司现任董事长为前微软中国公司总裁唐骏,微软(中国)还是微创Wicresoft的股东,持有22.32%股份。

虽然是微软的外包公司全面退出了中国,但也从侧面说明,微软在国内的业务正在收缩。

之前围观网友还有些摸不着头脑,怎么干得好好的突然就提桶跑路了?而现在,当这起网络攻击事件被爆出后,吃瓜群众似乎又忽然都明白了点儿什么——真要没事,你干嘛跑呢,到底在怕什么?